حمله DDoS چیست؟ روشهای مقابله با آن

موضوعاتی که در این مقاله به آنها پرداخته خواهد شد، به شرح زیر است:

- مقدمه: چرا باید بدانیم حمله DDoS چیست؟

- DDoS چگونه کار میکند؟ (آناتومی یک حمله)

- چگونه علائم یک حمله DDoS را تشخیص دهیم؟

- انواع حملات DDoS و روشهای آنها

- چرا حملات DDoS رخ میدهند؟ (انگیزهها)

- نحوه جلوگیری از حملات DDoS (۵ راهکار کلیدی)

- جنبههای قانونی و آینده DDoS و امنیت سایبری

- نتیجهگیری: حفاظت در برابر DDoS، یک ضرورت

مقدمه: چرا باید بدانیم حمله DDoS چیست؟

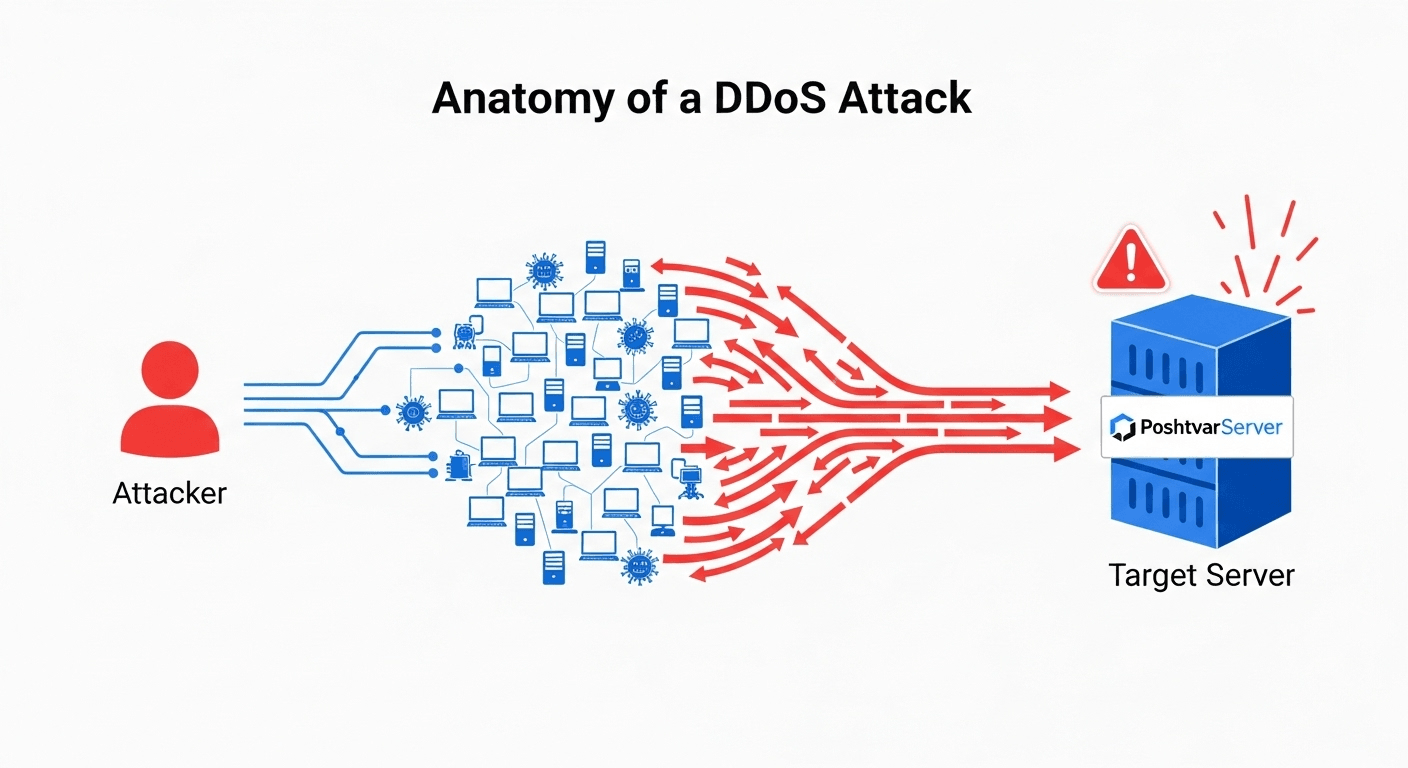

در دنیای دیجیتال امروز، در دسترس بودن بیوقفه وبسایتها و سرویسهای آنلاین و دانستن حمله DDoS چیست برای موفقیت هر کسبوکاری حیاتی است. اما یکی از بزرگترین طوفانهای دیجیتالی که این پایداری را به خطر میاندازد، حملات DDoS است. حمله DDoS چیست و چگونه کار میکند؟ DDoS یا Distributed Denial-of-Service (منع سرویس توزیعشده)، نوعی حمله سایبری است که در آن مهاجمان با استفاده از یک شبکه عظیم از کامپیوترها و دستگاههای آلوده (که به آن باتنت میگویند)، حجم غیرقابل تصوری از ترافیک جعلی را به سمت یک وبسایت یا شبکه هدف سرازیر میکنند.

هدف نهایی این حمله، اشباع کردن منابع سرور مانند پهنای باند، CPU و حافظه است که در نهایت به کندی شدید یا از کار افتادن کامل سرویس برای کاربران واقعی منجر میشود. چنین حملاتی میتواند منجر به از دست رفتن درآمد، آسیب جدی به اعتبار برند و حتی مسئولیتهای قانونی شود. پس از آنکه در مقالهی قبلی با ۱۵ نوع از رایجترین حملات وب آشنا شدیم، اکنون زمان آن رسیده که به طور عمیق به یکی از مهمترین آنها بپردازیم. درک انواع حملات DDoS و نحوه جلوگیری از حملات DDoS برای هر صاحب وبسایتی یک ضرورت است.

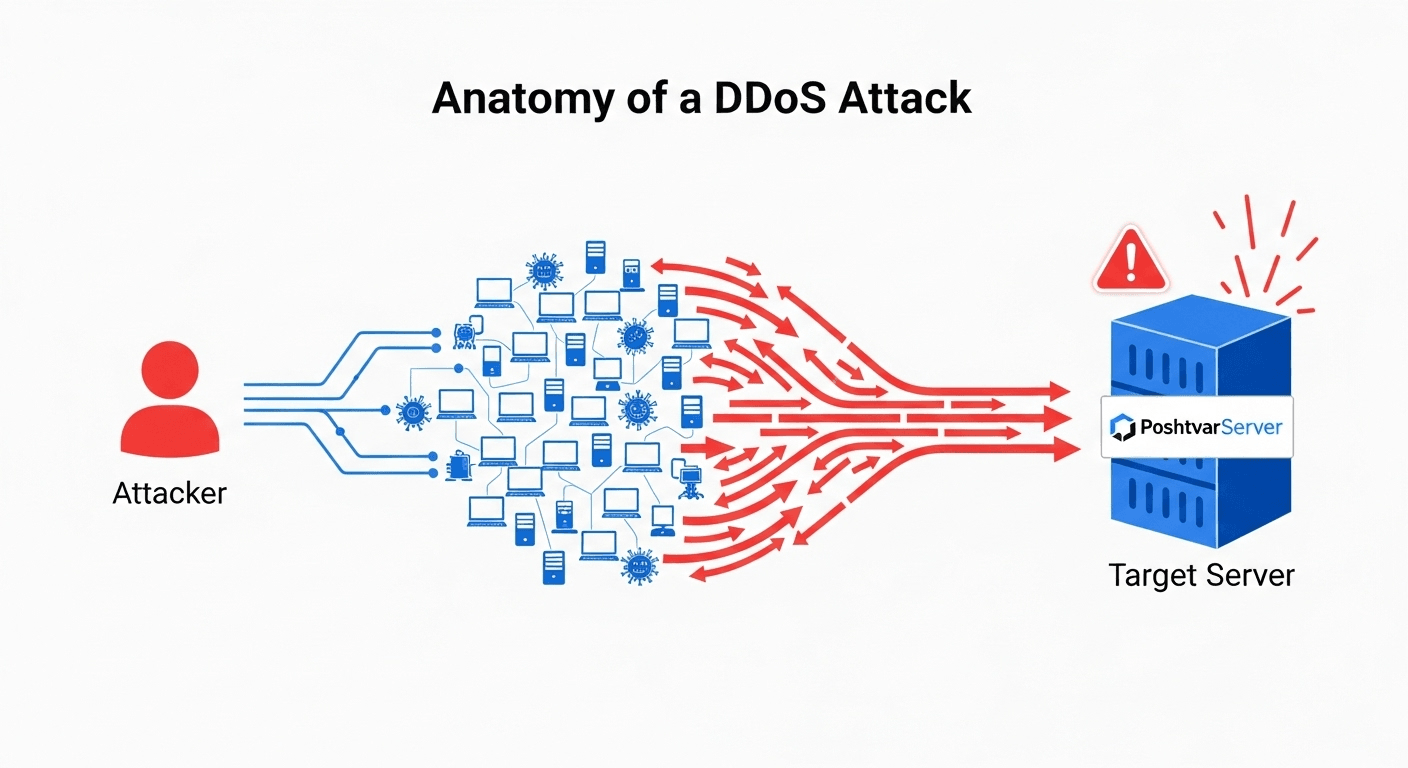

حمله DDoS چیست و چگونه کار میکند؟ (آناتومی یک حمله)

حمله DDoS چیست و چگونه کار میکند؟ این حملات را مانند یک بزرگراه شلوغ در ساعت اوج ترافیک تصور کنید که در آن، هزاران خودروی جعلی (ترافیک جعلی) به طور همزمان سعی در عبور از آن دارند. این سیل ترافیک بزرگراه (وبسایت یا شبکه شما) را به طور کامل مسدود میکند.

در عمل، این حملات با استفاده از یک شبکه بزرگ از دستگاههای آلوده به بدافزار (که به آن باتنت میگویند) انجام میشوند. مهاجم با کنترل این باتنت، به تمام دستگاهها دستور میدهد که به طور همزمان به یک هدف واحد، یعنی سرور یا وبسایت شما، درخواست ارسال کنند. این سیل عظیم ترافیک ورودی، منابع سرور شما از جمله پهنای باند و قدرت پردازشی را به طور کامل اشباع کرده و باعث کندی شدید یا توقف کامل آن میشود. در نتیجه، کاربران واقعی (خودروهای واقعی در بزرگراه) دیگر نمیتوانند به سرویس شما دسترسی پیدا کنند. درک این فرآیند اولین گام برای حفاظت در برابر DDoS است.

نقش باتنتها در حملات DDoS

باتنتها شبکههایی از کامپیوترها و دستگاههای آلوده هستند که توسط یک مهاجم برای راهاندازی حملات DDoS کنترل میشوند. این دستگاههای به خطر افتاده، که به آنها “زومبی” نیز گفته میشود، بدون اطلاع مالکشان، برای ارسال حجم عظیمی از ترافیک جعلی به یک هدف خاص هدایت میشوند و منابع آن را اشباع میکنند. این ارتش سایبری، به مهاجم اجازه میدهد تا حملهای با مقیاس بسیار بزرگ و ویرانگر را به اجرا درآورد.اهداف رایج حملات DDoS

حملات DDoS میتوانند طیف وسیعی از سازمانها و صنایع را هدف قرار دهند. شناخت انواع حملات DDoS بر اساس اهداف آنها به ما کمک میکند تا بهتر برای محافظت آماده شویم. برخی از اهداف رایج عبارتند از:- وبسایتهای تجارت الکترونیک: که در آنها قطعی سرویس میتواند منجر به زیانهای مالی قابل توجهی شود. هر دقیقه قطعی، به معنای از دست رفتن فروش، کاهش اعتماد مشتری و آسیب به اعتبار برند است.

- پلتفرمهای بازی آنلاین: در این پلتفرمها، در دسترس بودن بالا و تأخیر کم برای تجربه کاربری حیاتی است. حملات DDoS میتواند تجربه بازیکنان را مختل کرده و باعث از دست رفتن درآمد و کاربران شود.

- وبسایتهای دولتی و بخش عمومی: که ممکن است به دلایل سیاسی یا ایدئولوژیک مورد هدف قرار گیرند. هدف در این حملات، ایجاد اختلال در خدمات عمومی و اعتراض به سیاستهاست.

- سرورهای هاستینگ (مانند سرورهای پشتوار سرور) نیز از اهداف اصلی هستند، زیرا با از کار انداختن آنها، میتوان چندین وبسایت را به طور همزمان مختل کرد. به همین دلیل، حفاظت در برابر DDoS برای ما یک اولویت است.

با شناخت این علائم، میتوانید به سرعت یک حمله DDoS را شناسایی کنید.

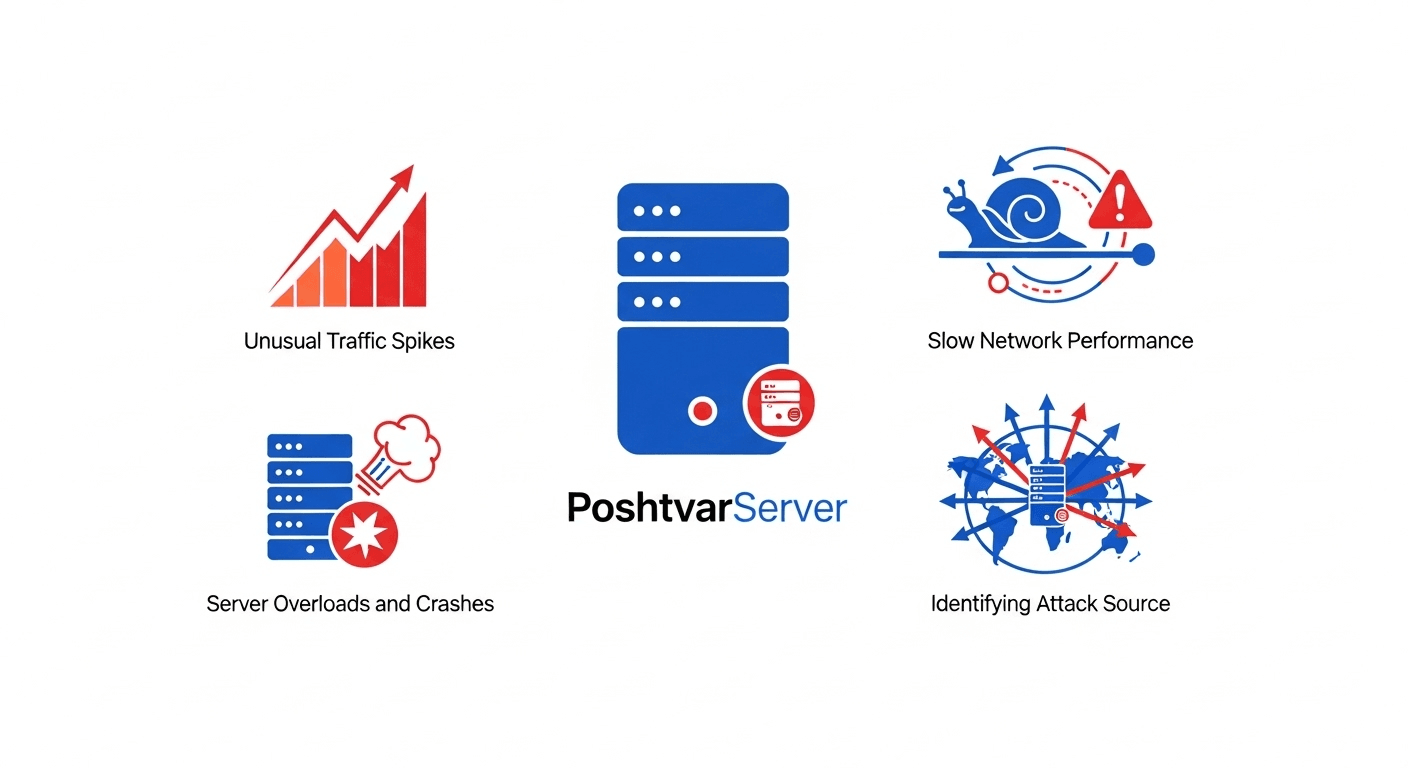

چگونه علائم یک حمله DDoS را تشخیص دهیم؟

برای به حداقل رساندن آسیب و حفاظت در برابر DDoS، باید بتوانید یک حمله DDoS را تشخیص دهید. شناخت علائم رایج به شما کمک میکند تا اقدامات سریعی را برای کاهش تأثیر آن انجام دهید.- جهشهای غیرعادی ترافیک (Unusual Traffic Spikes): افزایش ناگهانی و غیرمنتظره ترافیک شبکه، به خصوص از منابعی با آدرس IP یا موقعیت جغرافیایی غیرمعمول، میتواند نشاندهنده یک حمله DDoS باشد که توسط درخواستهای متعدد ارسال شده از یک باتنت ایجاد شده است.

- عملکرد کند شبکه (Slow Network Performance): اگر دسترسی به وبسایت یا شبکه شما به طور ناگهانی دشوار شده و زمان پاسخگویی به شدت افزایش مییابد، میتواند نشانه یک حمله در حال انجام باشد. این کندی میتواند بر تمامی سرویسها تأثیر بگذارد.

- اورلود و از کار افتادن سرور (Server Overloads and Crashes): سرورهای تحت فشار میتوانند به دلیل ترافیک بیش از حد از کار بیفتند یا به درخواستها پاسخگو نباشند. در این شرایط، استفاده از منابع سرور مانند CPU و RAM به حداکثر خود میرسد.

- اتصالات همزمان متعدد از منابع مختلف: بررسی لاگهای سرور ممکن است حجم زیادی از اتصالات همزمان از یک دامنه گسترده از آدرسهای IP را نشان دهد که معمولاً یک نشانه واضح از یک حمله DDoS است.

انواع حملات DDoS و روشهای آنها

انواع حملات DDoS بسیار متنوع هستند و برای حفاظت در برابر DDoS، درک نحوه عملکرد آنها بسیار مهم است. هر نوع حمله، لایه خاصی از شبکه را هدف قرار میدهد و به همین دلیل، به استراتژی دفاعی متفاوتی نیاز دارد. در ادامه، به چهار نوع رایج اشاره میکنیم:

حملات مبتنی بر حجم (Volume-Based Attacks)

این حملات از حجم عظیمی از ترافیک جعلی برای مصرف پهنای باند هدف استفاده میکنند و عبور ترافیک قانونی را به طور کامل دشوار یا غیرممکن میسازند. این نوع حمله، سادهترین و رایجترین نوع DDoS است و با هدف اشباع کردن پهنای باند شبکه، مانند یک سیل عظیم عمل میکند. مثالهایی از این حملات شامل UDP Floods یا ICMP Floods هستند.

حملات مبتنی بر پروتکل (Protocol-Based Attacks)

این حملات به جای مصرف پهنای باند، از آسیبپذیریها در لایه شبکه (لایه ۳ و ۴) و پروتکلهای شبکه سوءاستفاده میکنند. هدف آنها از کار انداختن سرور، فایروال یا لود بالانسر با اتمام منابع آنهاست. این حملات با ارسال درخواستهای متعددی که به نظر قانونی میرسند، مانند یک حمله SYN Flood، منابع سرور را تا جایی مصرف میکنند که دیگر نتواند به درخواستهای واقعی پاسخ دهد.

حملات لایه کاربرد (Application-Layer Attacks)

این حملات بر روی برنامهها یا سرویسهای خاصی مانند وبسرورها یا سرورهای ایمیل تمرکز میکنند. مهاجم درخواستهایی را ارسال میکند که به ظاهر کاملاً قانونی هستند اما برای اجرای آنها منابع زیادی مصرف میشود. این حملات پیچیدهترین نوع DDoS هستند، زیرا تشخیص ترافیک مخرب آنها از ترافیک واقعی دشوار است. برای مثال، یک حمله HTTP Flood با ارسال درخواستهای مکرر به یک صفحه سنگین وب، منابع سرور را به اتمام میرساند.

حملات تقویتی (Amplification Attacks)

این حملات یک روش بسیار هوشمندانه برای حمله DDoS چیست و چگونه کار میکند را نشان میدهند. مهاجم از پروتکلهای شبکه آسیبپذیر (مانند DNS یا NTP) سوءاستفاده میکند تا درخواستهای کوچک خود را به پاسخهای بسیار بزرگ تبدیل کند. این پاسخهای تقویتشده سپس به سمت هدف اصلی سرازیر میشوند و شبکه را با حجم عظیمی از داده غرق میکنند. این نوع حملات به مهاجم اجازه میدهند تا با منابع کمتر، حملهای بسیار بزرگتر را انجام دهد.

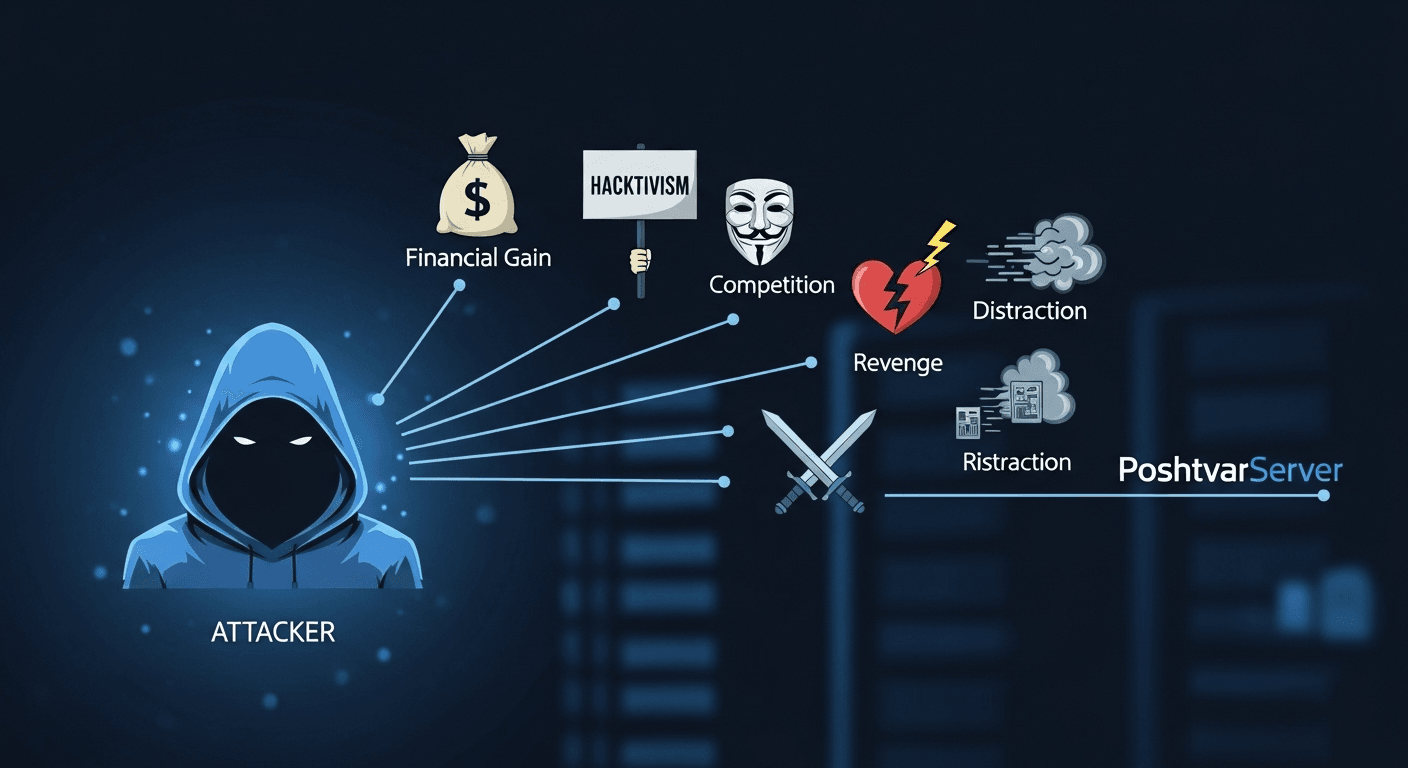

چرا حملات DDoS رخ میدهند؟ (انگیزهها)

حملات DDoS به دلایل مختلفی انجام میشوند که شناخت آنها به ما کمک میکند تا بهتر برای حفاظت در برابر DDoS آماده باشیم. این انگیزهها از سود مالی گرفته تا اهداف ایدئولوژیک، طیف گستردهای را شامل میشوند:

- سود مالی (Financial Gain): یکی از رایجترین انگیزهها، اخاذی پول از اهداف است. مهاجمان با تهدید به راهاندازی یا ادامه یک حمله، از سازمانها درخواست باج میکنند. این نوع حملات به عنوان “باجافزار DDoS” شناخته میشوند و مستقیماً به دنبال منفعت مالی هستند.

- هکتیویسم (Hacktivism): این حملات به عنوان نوعی اعتراض دیجیتال استفاده میشوند. گروههایی مانند Anonymous، از حملات DDoS برای بیان مواضع سیاسی یا اجتماعی خود و ایجاد اختلال در وبسایتهای دولتی یا شرکتی استفاده میکنند.

- رقابت (Competition): حملات DDoS اغلب به عنوان ابزاری توسط رقبای تجاری برای ایجاد اختلال در کار رقبایشان استفاده میشود. با از کار انداختن وبسایت یک رقیب، آنها میتوانند فروش خود را افزایش داده و به اعتبار رقیب آسیب برسانند.

- انتقام (Revenge): این حملات میتوانند انگیزههای شخصی یا تجاری داشته باشند. یک کارمند ناراضی، مشتری خشمگین یا یک گروه رقیب ممکن است از حملات DDoS برای انتقامجویی و ایجاد اختلال در کسبوکار استفاده کنند.

- ایجاد حواسپرتی (Distraction): مهاجمان ممکن است یک حمله DDoS را علیه یک وبسایت راهاندازی کنند تا توجه را از یک نقض داده یا حمله مخفیانهتر که در جای دیگری از سیستم قربانی در حال وقوع است، منحرف کنند. این حمله بزرگ و پر سر و صدا به تیمهای امنیتی اجازه نمیدهد که به حمله اصلی توجه کنند.

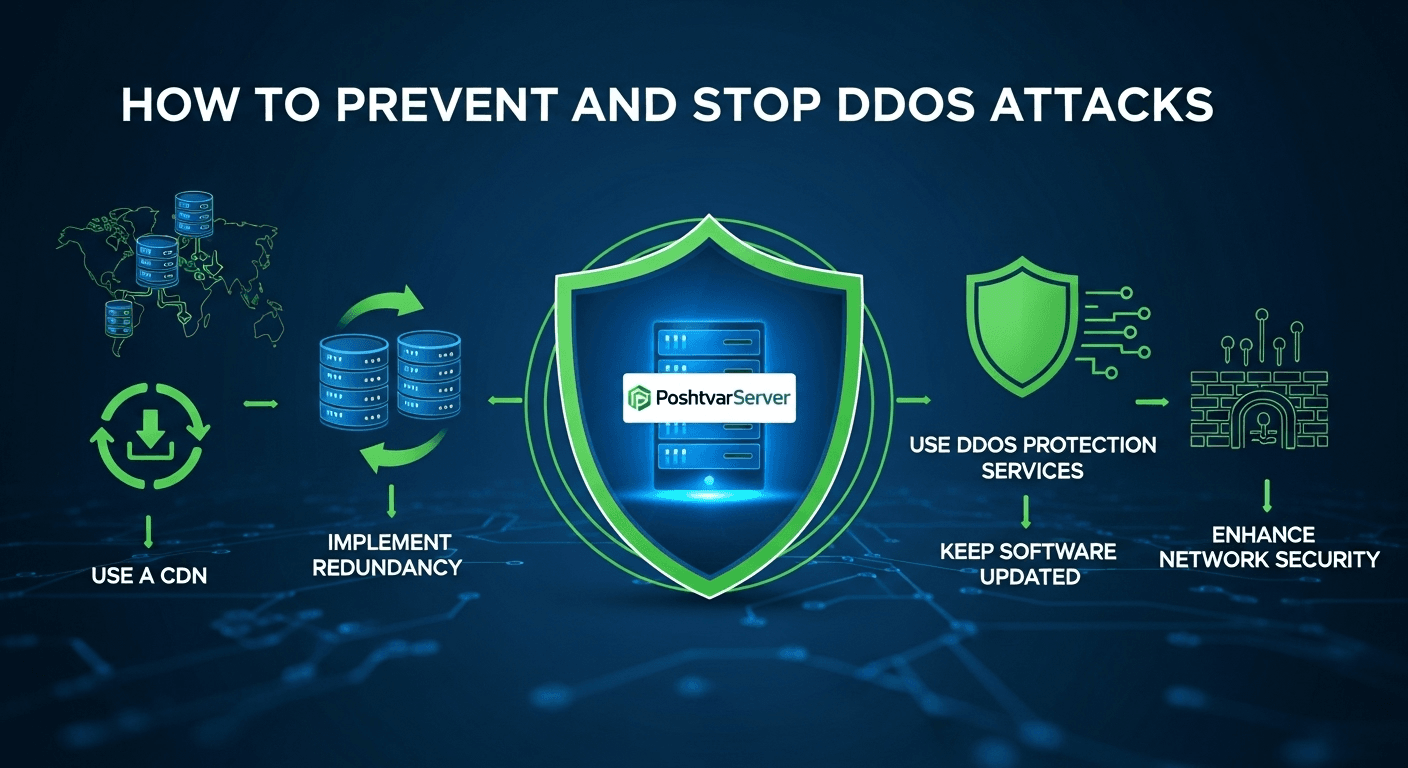

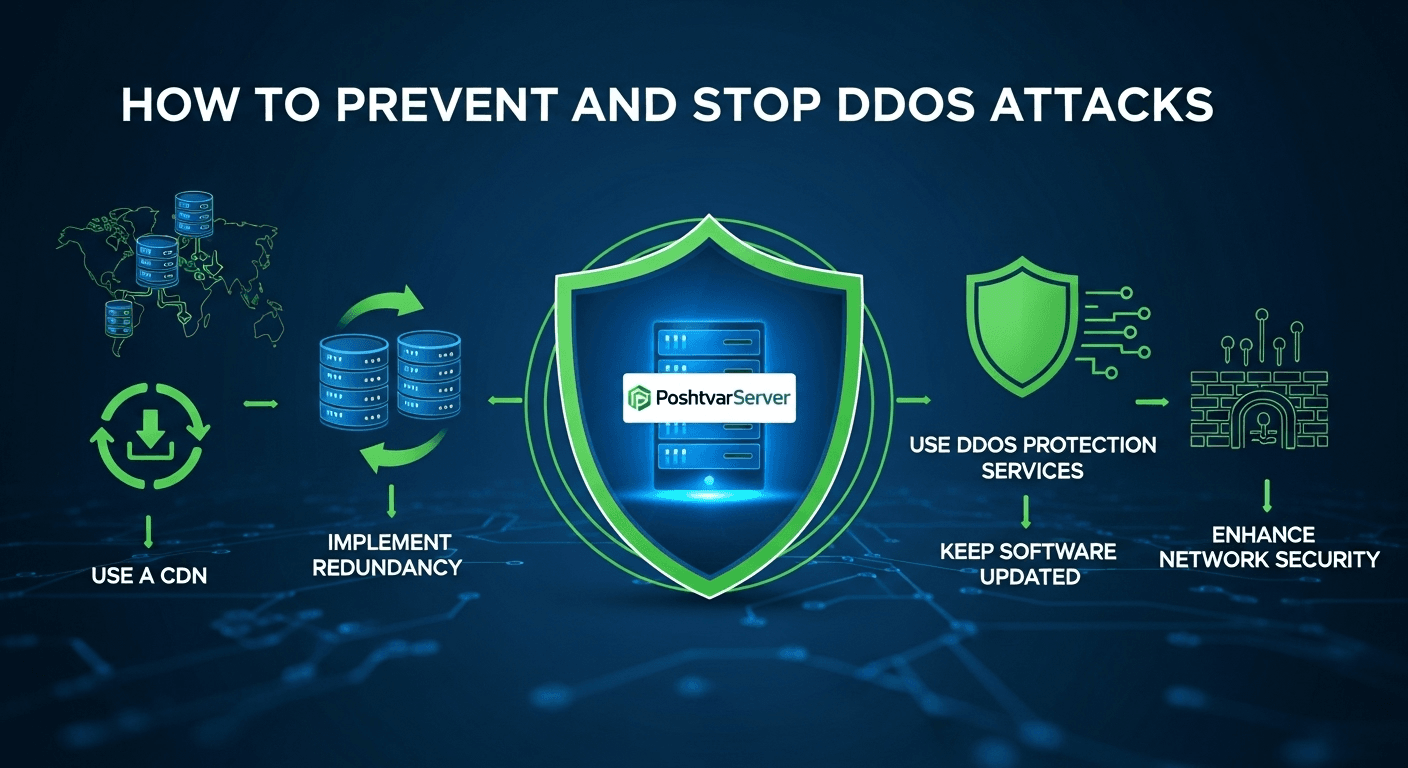

نحوه جلوگیری از حملات DDoS (۵ راهکار کلیدی)

برای امن و پایدار نگه داشتن سرویسهای آنلاین خود، نحوه جلوگیری از حملات DDoS بسیار حیاتی است. این اقدامات پیشگیرانه، به شما در ایجاد یک استراتژی جامع برای حفاظت در برابر DDoS کمک میکنند. در اینجا پنج گام کلیدی برای تقویت دفاع سایبری شما آورده شده است:

۱. استفاده از CDN (شبکه توزیع محتوا)

یک CDN (شبکه توزیع محتوا) محتوای وبسایت شما را روی چندین سرور در سراسر جهان پخش میکند. این کار تمرکز یک حمله DDoS روی یک نقطه خاص را دشوارتر میسازد. به جای اینکه تمام ترافیک به سمت یک سرور واحد هدایت شود، CDN ترافیک ورودی را در میان سرورهای متعدد خود توزیع میکند و به عنوان یک لایه حفاظتی عمل میکند. این فرآیند باعث میشود که حجم حمله پراکنده شده و تأثیر آن به شکل چشمگیری کاهش یابد.

۲. پیادهسازی افزونگی (Implement Redundancy)

پیادهسازی افزونگی به معنای داشتن سرورهای پشتیبان، شبکهها و حتی ارائهدهندگان خدمات اینترنت متعدد است. این استراتژی به شما کمک میکند تا در طول یک حمله آنلاین بمانید. اگر یک سرور یا شبکه به دلیل حمله از کار بیفتد، ترافیک میتواند به طور خودکار به یک سرور یا شبکه پشتیبان هدایت شود و سرویس شما بدون وقفه ادامه یابد.

۳. استفاده از خدمات حفاظت DDoS (Use DDoS Protection Services)

خدمات تخصصی حفاظت در برابر DDoS ابزارها و تخصص لازم را برای شناسایی، کاهش و توقف حملات ارائه میدهند. این سرویسها میتوانند ترافیک ورودی را تجزیه و تحلیل کرده و ترافیک مخرب را از ترافیک قانونی فیلتر کنند. پشتوار سرور با درک اهمیت این موضوع، حفاظت پیشرفته در برابر DDoS را در تمام پلنهای هاستینگ خود ادغام کرده است تا شما از این دردسرها در امان بمانید.

۴. نرمافزار و سختافزار خود را بهروز نگه دارید

بهروزرسانی منظم سیستمعامل، نرمافزارها و سختافزارهای شبکه شما یک گام اساسی برای حفاظت در برابر DDoS است. بهروزرسانیها اغلب شامل وصلههای امنیتی هستند که آسیبپذیریهای شناختهشده را برطرف میکنند. مهاجمان به طور مداوم به دنبال این آسیبپذیریها برای سوءاستفاده و ایجاد باتنتهای خود هستند، بنابراین بهروزرسانی تضمین میکند که شما آخرین دفاع در برابر این تهدیدات را در اختیار دارید.

۵. تقویت امنیت شبکه

بهترین شیوههای امنیتی مانند استفاده از فایروالها، سیستمهای تشخیص نفوذ (IDS) و کنترلهای دسترسی را برای جلوگیری از حملات احتمالی DDoS پیادهسازی کنید. با پیکربندی دقیق این ابزارها، میتوانید ترافیک ورودی را فیلتر کرده و ترافیک مشکوک را از همان ابتدا مسدود نمایید. این اقدامات یک لایه دفاعی اضافی برای شبکه شما ایجاد میکنند.

جنبههای قانونی و آینده DDoS و امنیت سایبری

وقتی صحبت از حمله DDoS چیست و چگونه کار میکند میشود، ملاحظات قانونی و نظارتی مختلفی وجود دارد که برای همه، از جمله مدیران سیستم و صاحبان کسبوکار، مهم است.

جنبههای حقوقی حملات DDoS در آموزش حمله DDoS چیست

حملات DDoS در اکثر کشورهای جهان غیرقانونی هستند و میتوانند منجر به اتهامات کیفری جدی از جمله حبس و جریمههای مالی سنگین شوند. قوانین متعددی در سطح بینالمللی برای مقابله با این تهدیدات سایبری وضع شده است، چرا که این حملات نه تنها به یک شرکت خاص، بلکه به کل زیرساخت اینترنت آسیب میرسانند. گزارش هرگونه حمله مشکوک DDoS به مجریان قانون برای کمک به شناسایی مهاجمان و نحوه جلوگیری از حملات DDoS در آینده، امری مهم و ضروری است.

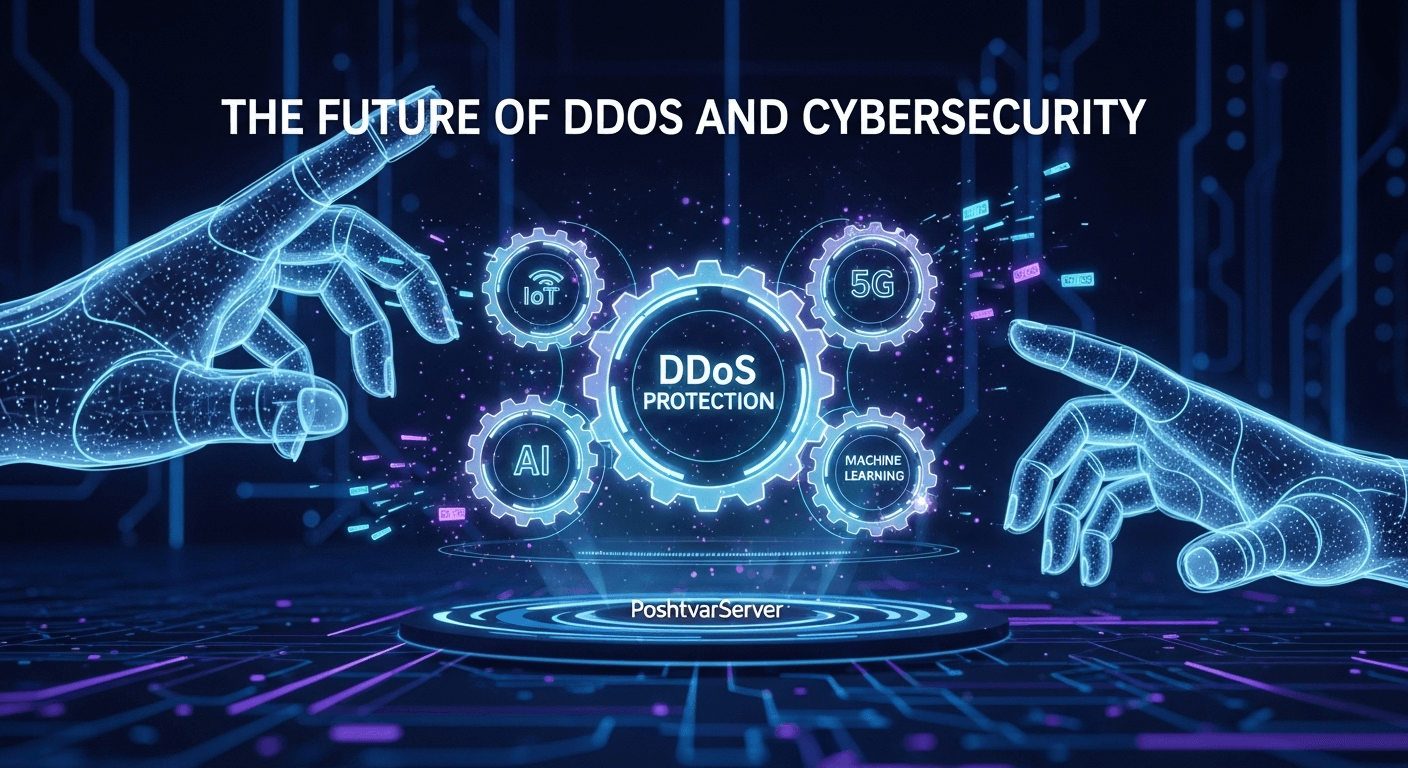

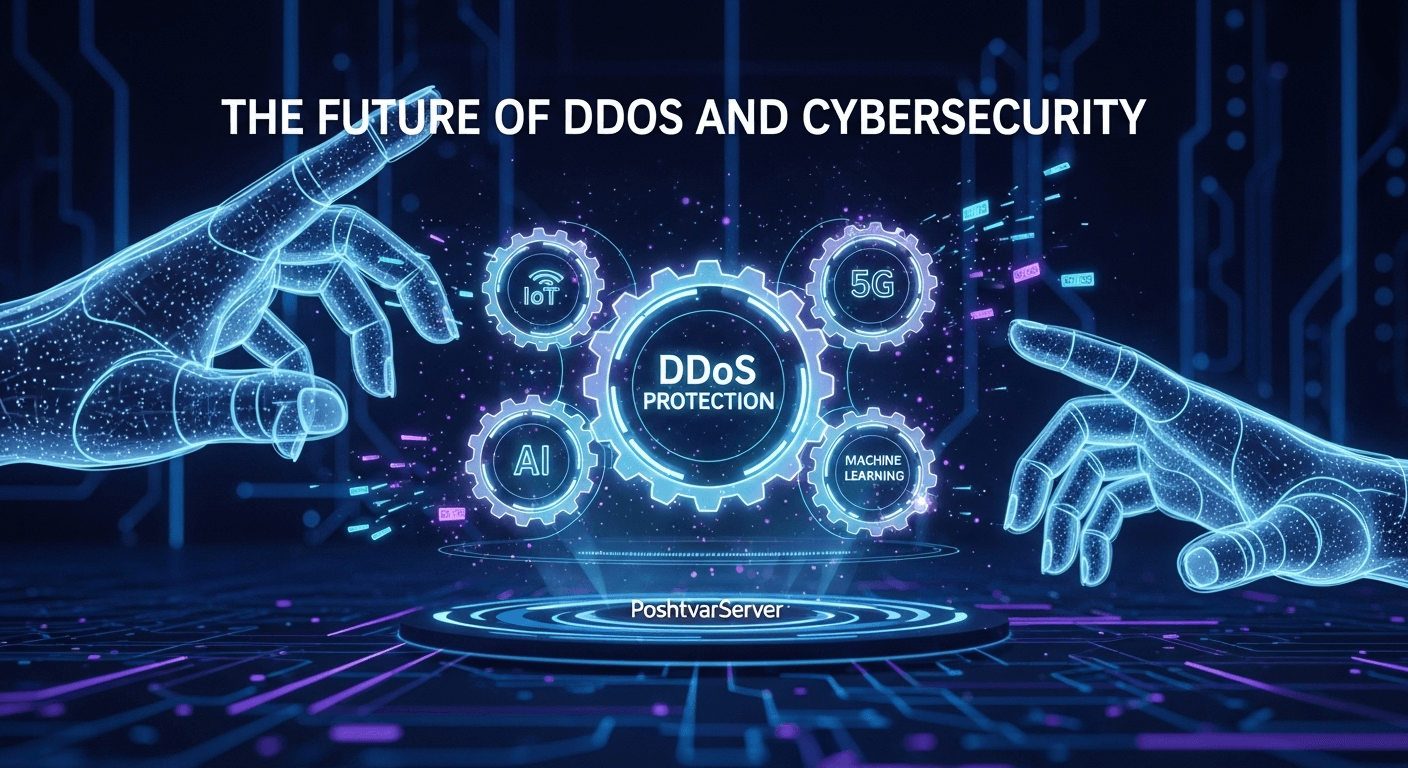

آینده DDoS با ظهور فناوریهای جدید

آینده حفاظت در برابر DDoS و امنیت سایبری با ظهور فناوریهای جدید مانند اینترنت اشیاء (IoT)، 5G و هوش مصنوعی در حال شکلگیری است. اینترنت اشیاء با میلیونها دستگاه متصل به هم، فرصتی برای مهاجمان فراهم میکند تا باتنتهای بسیار بزرگتر و قدرتمندتری بسازند. همچنین، 5G با سرعت و پهنای باند بالاتر، امکان حملات ویرانگرتری را فراهم میآورد.

با این حال، هوش مصنوعی نقش مهمی در حفاظت در برابر DDoS ایفا خواهد کرد، زیرا راهحلهای مبتنی بر هوش مصنوعی میتوانند ترافیک شبکه را به صورت لحظهای تجزیه و تحلیل کرده و حملات را قبل از ایجاد آسیب، شناسایی و متوقف کنند. هوش مصنوعی قادر است الگوهای ترافیک مخرب را از ترافیک قانونی تشخیص دهد، که این امر به ما کمک میکند تا دفاعهای پیچیدهتری را در برابر نسلهای آینده حملات DDoS پیادهسازی کنیم.

نتیجهگیری مقاله حمله DDoS چیست : حفاظت در برابر DDoS، یک ضرورت

در این مقاله، ما به طور کامل به این پرداختیم که حمله DDoS چیست و چگونه کار میکند و انواع آن، دلایل وقوع، و راههای تشخیص و مقابله با آن را بررسی کردیم. همانطور که متوجه شدید، DDoS یک حمله سایبری است که با غرق کردن یک وبسایت یا شبکه با ترافیک مخرب، آن را برای کاربران واقعی غیرقابل دسترس میکند و به شهرت و امور مالی قربانی آسیب میرساند. آگاه ماندن و اتخاذ تدابیر پیشگیرانه برای حفاظت در برابر DDoS بسیار حیاتی است. با پیروی از نکات این راهنما، از جمله نحوه جلوگیری از حملات DDoS و انتخاب یک هاستینگ با حفاظت داخلی در برابر این حملات مانند پشتوار سرور، میتوانید از خود و سازمان خود بهتر محافظت کنید.

برای کسب اطلاعات بیشتر در مورد حملات DDoS و مشاهده آمار حملات در زمان واقعی، میتوانید از ابزارهای آنلاین مانند Digital Attack Map استفاده کنید. همچنین، برای درک عمیقتر مفاهیم فنی و روشهای کاهش حملات، راهنمای “Understanding Denial-of-Service Attacks” از CISA یک منبع عالی است.

از اینکه تا پایان این مقاله همراه ما بودید، سپاسگزاریم. آیا شما هم تا به حال تجربهای از مواجهه با یک حمله DDoS داشتهاید؟ اگر میخواهید در این مورد صحبت کنید، لطفاً داستان خود را در بخش نظرات با ما و دیگر کاربران به اشتراک بگذارید.