تست نفوذ وب در Kali Linux

موضوعاتی که در این مقاله به آنها پرداخته خواهد شد، به شرح زیر است:

- بررسی ابزار WPScan: راهکاری تخصصی برای تست نفوذ وردپرس

- Metasploit Framework: ابزار قدرتمند برای بهرهبرداری از آسیبپذیریها

- Burp Suite: ابزار جامع برای تست امنیت برنامههای وب

- OWASP ZAP (Zed Attack Proxy): ابزار رایگان و متنباز برای تست امنیت برنامههای وب

- Nikto: اسکنر وب متنباز برای شناسایی آسیبپذیریها

- SQLMap: ابزار قدرتمند برای شناسایی و بهرهبرداری از آسیبپذیریهای SQL Injection

- Aircrack-ng: ابزار قوی برای تست نفوذ شبکههای بیسیم

- Wfuzz: ابزار پیشرفته تست نفوذ برای شناسایی آسیبپذیریهای وبسایتها

- DirBuster: ابزار امنیتی برای شناسایی فایلها و دایرکتوریهای

- فریمورک بهرهبرداری از مرورگر (BeEF)

- ابزار قدرتمند شکستن رمز عبور و ارزیابی امنیت: هایدرا (Hydra)

- ابزار شناسایی و اثر انگشتگیری برنامههای وب: واتوب (WhatWeb)

- ابزار جستوجو و شکستن دایرکتوریها: گو باستر (GoBuster)

- ابزار بهرهبرداری از آسیبپذیریهای تزریق SQL: اسکیوالنینجا (SQLNinja)

- ابزار شناسایی و بهرهبرداری از آسیبپذیریهای XSS: ایکساساستریک (XSStrike)

تست نفوذ وب در Kali Linux ، با افزایش چشمگیر حملات سایبری و پیچیدگی فراینده مهاجمان در نفوذ به سیستمها، امنیت برنامهها و تست نفوذ برای شما اهمیت فوقالعادهای دارد. به عنوان یک متخصص امنیت که مسئولیت محافظت از برنامههای وب شما را بر عهده دارد، باید از بهترین ابزارهای تست نفوذ موجود در این صنعت استفاده کنید تا از امنیت و یکپارچگی برنامههای وب خود اطمینان حاصل کنید.

در این آموزش تست نفوذ وب در Kali Linux ، به بررسی برخی از قویترین و قابل اعتمادترین ابزارهای تست نفوذ که بهطور پیشفرض در Kali Linux موجود هستند، میپردازیم.

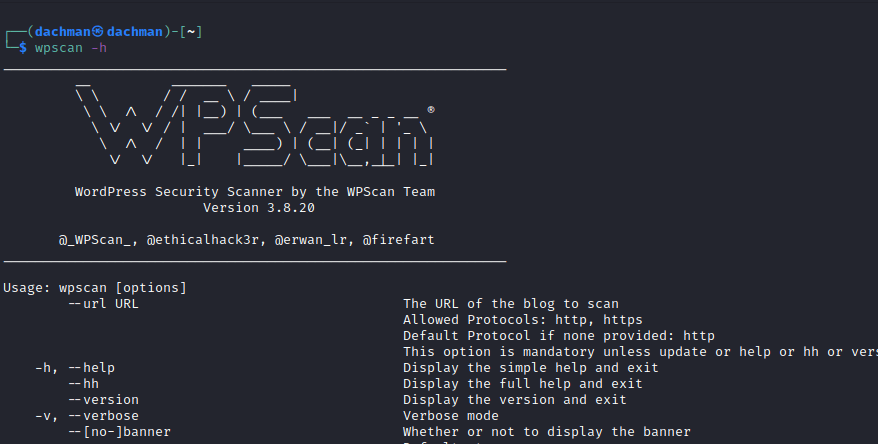

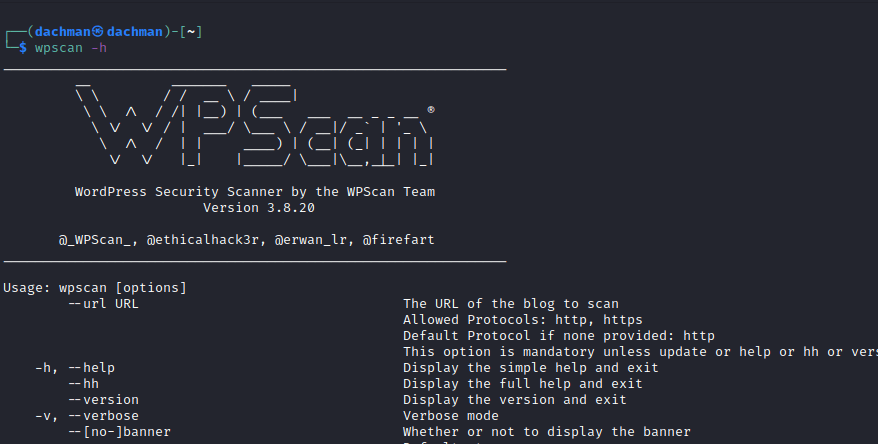

۱. WPScan: محافظت از وبسایتهای وردپرسی در برابر تهدیدات یکی از ابزار تست نفوذ وب در Kali Linux

WPScan یک ابزار قدرتمند و متنباز است که برای ارزیابی امنیت وبسایتهای وردپرسی به کار میرود. این ابزار به صورت خودکار وبسایتهای وردپرسی را اسکن کرده و آسیبپذیریها و نقاط ضعف امنیتی آنها را شناسایی میکند. با استفاده از WPScan میتوانید از امنیت وبسایت خود اطمینان حاصل کرده و از بروز مشکلات امنیتی جلوگیری کنید.

یکی از قدرتمند ترین ابزار تست نفوذ در کالی لینوکس متن باز WPScan است که برای ارزیابی امنیت وبسایتهای وردپرسی به کار میرود. این ابزار به صورت خودکار وبسایتهای وردپرسی را اسکن کرده و آسیبپذیریها و نقاط ضعف امنیتی آنها را شناسایی میکند. با استفاده از WPScan میتوانید از امنیت وبسایت خود اطمینان حاصل کرده و از بروز مشکلات امنیتی جلوگیری کنید.

WPScan پس از اسکن وبسایت وردپرسی، نتایج مفصلی را در مورد سیستم هدف ارائه میدهد. اSQLMap نتایج شامل نسخه وردپرس، نوع آسیبپذیریهای شناساییشده و جزئیات CVE را ارائه میدهد. با استفاده از شماره CVE میتوانید اطلاعات بیشتری درباره آسیبپذیریها کسب کرده و اقدامات لازم برای رفع آنها را انجام دهید.

ویژگیهای کلیدی WPScan در یک نگاه یکی از ابزار تست نفوذ در کالی لینوکس:

- اسکن آسیبپذیریها: WPScan قالبها، پلاگینها و هر گونه پیکربندی نادرست را که قدیمی یا آسیبپذیر است، شناسایی میکند.

- شناسایی قالبها و پلاگینها: این ابزار به شما کمک میکند تا خطرات و آسیبپذیریهای احتمالی در قالبها و پلاگینهای نصبشده را کشف کنید.

- شناسایی صفحه ورود و کاربران: WPScan میتواند URL صفحه ورود سایت وردپرس و کاربران پیکربندیشده را شناسایی کند. نتایج این بررسی میتواند برای حملات جستجوی فراگیر (brute force) توسط سایر ابزارهای تست نفوذ استفاده شود.

- بررسی REST API: این ابزار میتواند API REST وردپرس را برای نقصها و ضعفهای احتمالی تجزیه و تحلیل کند.

۲. Metasploit Framework: ابزاری قدرتمند برای هکرها و یکی از ابزار تست نفوذ در کالی لینوکس

Metaspoilt یک ابزار هوشمند است که به تیمهای امنیتی کمک میکند تا نقاط ضعف و آسیبپذیریهای سیستمهای کامپیوتری را شناسایی کنند. این ابزار رایگان و متنباز توسط شرکت Rapid7 توسعه یافته و بهراحتی در سیستمعامل کالی لینوکس قابل استفاده است. Metasploit به تیمهای امنیتی کمک میکند تا ریسکهای امنیتی را شناسایی و مدیریت کنند.

Metasploit Framework یک جعبهابزار کامل برای تست نفوذ در کالی لینوکس است که به متخصصان امنیت سایبری کمک میکند تا نقاط ضعف و آسیبپذیریهای سیستمهای کامپیوتری را شناسایی کنند. این ابزار به صورت متنباز و رایگان در دسترس است و شامل ابزارهایی برای بررسی شبکهها، اسکن آسیبپذیریها و انجام حملات آزمایشی میشود.

اجزای اصلی Metasploit Framework:

- ماژولهای Exploit: این ماژولها ابزارهای پیشساختهای هستند که از نقاط ضعف سیستمها سوءاستفاده میکنند. Metasploit دارای انواع مختلف این ماژولها است که برای انواع مختلف سیستمها و نرمافزارها مناسب هستند و بهخوبی با کالی لینوکس یکپارچه شدهاند.

- Payloadها: این اسکریپتها وظایف خاصی را، اغلب مخرب، در سیستمهای هدف پس از بهرهبرداری از یک آسیبپذیری اجرا میکنند. وظایفی مانند اجرای دستورات دلخواه، نظارت بر فعالیتهای کاربر، رمزنگاری فایلها، نصب keyloggerها و غیره از جمله این عملیاتها هستند.

- ماژولهای Auxiliary: این ابزارهای کمکی در انجام وظایف شناسایی مانند شناسایی اثر انگشت سیستمها، اسکن پورتها، و اجرای حملات brute-force به کار میروند.

- ماژولهای پس از بهرهبرداری: پس از دستیابی به سیستم هدف، این ماژولها به انجام وظایف پس از بهرهبرداری مانند استخراج دادهها، افزایش دسترسی، و دسترسی به سیستمهای دیگر در داخل شبکه کمک میکنند.

- Meterpreter: یک payload قدرتمند و چندمنظوره است که یک shell پیشرفته فراهم میکند. مهاجم از طریق این shell میتواند سیستم هدف را بررسی کرده، آن را نفوذ کرده و دستورات دلخواه را اجرا کند.

- Meterpreter: یک payload قدرتمند و چندمنظوره است که یک shell پیشرفته فراهم میکند. مهاجم از طریق این shell میتواند سیستم هدف را بررسی کرده، آن را نفوذ کرده و دستورات دلخواه را اجرا کند.

۳. Burp Suite: ابزار تست نفوذ در کالی لینوکس و جامع برای تست امنیت برنامههای وب

Burp Suite یک ابزار مشهور برای تست نفوذ برنامههای وب است که بهطور خاص برای ارزیابی امنیتی این برنامهها طراحی شده است. با استفاده از ابزار پروکسی آن، کاربران میتوانند درخواستها و پاسخهای HTTP/S را به صورت لحظهای بررسی و تغییر دهند و از این طریق ارتباط بین مرورگر وب و برنامه مورد نظر را تجزیه و تحلیل کنند.

این ابزار به واسطه اسکنر خود، ارزیابی آسیبپذیریها را با شناسایی خودکار آسیبپذیریهای رایج مانند تزریق SQL و اسکریپتنویسی بین سایتی (XSS) بسیار کارآمد میکند.

ابزار Spider در Burp Suite ساختار برنامههای وب را کاوش کرده و نقاط ورود احتمالی برای تستهای اضافی را شناسایی میکند. ابزار Repeater به کاربران امکان میدهد درخواستهای خاصی را دوباره پخش و تغییر دهند، که برای بررسی دقیق و حمله به آسیبپذیریها استفاده میشود.

علاوه بر این، Burp Suite ابزار Intruder را نیز ارائه میدهد که امکان انجام حملات brute-force و fuzzing سفارشیشده را فراهم میکند و به شناسایی نقصهای امنیتی کمک میکند.

ویژگیهای کلیدی Burp Suite:

- ارزیابی آسیبپذیری برنامههای وب: شناسایی و ارزیابی آسیبپذیریهای رایج در برنامههای وب، مانند تزریق SQL، XSS، و مرجعهای مستقیم شیء ناامن.

- تحلیل ترافیک لحظهای: بررسی و تغییر ترافیک HTTP/S بین مرورگر و برنامههای وب بهصورت لحظهای برای انجام تحلیل دقیق و کنترل درخواستها و پاسخها.

- نقشهبرداری از برنامههای وب: استفاده از ابزار Spider برای کاوش برنامههای وب، شناسایی ساختار آنها و پیدا کردن نقاط ورود احتمالی برای بررسیهای بیشتر.

- تست و بهرهبرداری دستی: ابزار Repeater برای پخش مجدد و تغییر درخواستهای خاص به منظور تست دستی دقیق و بهرهبرداری از آسیبپذیریها.

- حملات سفارشی brute-force و fuzzing: ابزار Intruder برای انجام حملات brute-force و fuzzing سفارشیشده برای کشف نقصهای امنیتی.

۴. OWASP ZAP (Zed Attack Proxy): ابزار رایگان و متنباز برای تست نفوذ در کالی لینوکس و امنیت برنامههای وب

OWASP ZAP امکان تست دستی را نیز فراهم میکند، به طوری که کاربران میتوانند درخواستها و پاسخهای HTTP/S را بهصورت لحظهای بررسی و تغییر دهند. رابط کاربری دوستانه ZAP به افرادی که تجربه کمی در تست امنیت برنامههای وب دارند، امکان استفاده آسان را میدهد.

با توجه به جامعه فعال و بهروزرسانیهای مکرر، OWASP ZAP یک راهحل قوی و قابلاعتماد برای تضمین امنیت برنامههای آنلاین به شمار میآید.

OWASP ZAP به شما امکان میدهد:

- اسکن خودکار آسیبپذیریها: این ویژگی بهطور خودکار برنامههای وب را برای شناسایی نقصهای امنیتی رایج از جمله تزریق SQL، XSS و مشکلات احراز هویت بررسی میکند.

- تست و کشف دستی: این ویژگی امکان بررسی و تغییرات لحظهای درخواستها و پاسخهای HTTP/S را فراهم میکند و به تست دستی و کشف رفتار برنامههای وب کمک میکند.

- پیمایش و نقشهبرداری از سایت: OWASP ZAP برنامههای وب را بررسی میکند تا ساختار آنها را شناسایی کرده، نقاط ورود ممکن و آسیبپذیریها و منابع پنهان را بیابد.

- مدیریت جلسه: امنیت روشهای مدیریت جلسه را تأیید میکند و کوکیها و توکنهای جلسه را مدیریت میکند تا رفتارهای مختلف کاربری را شبیهسازی کند.

- گزارشگیری و مستندسازی: این ابزار به ارتباطات کمک کرده و گزارشهای دقیقی ارائه میدهد که شامل آسیبپذیریهای شناسایی شده، درجه شدت آنها و اقدامات توصیه شده برای رفع تهدیدات است.

۵. Nikto: اسکنر وب متنباز برای شناسایی آسیبپذیریها

Nikto بهطور خاص به دنبال فایلها یا دایرکتوریهای آسیبپذیر، مؤلفههای سرور قدیمی، هدرهای HTTP ناامن و سایر نقصهای امنیتی میگردد. این ابزار به دلیل پشتیبانی از پروتکلهای مختلف از جمله HTTP، HTTPS و HTTP/2، در محیطهای آنلاین متنوع قابل استفاده است.

با بهروزرسانیهای مکرر در پایگاه داده وسیع آسیبپذیریهای Nikto، این ابزار قادر است تهدیدات جدید را شناسایی کند. Nikto به عنوان یک ابزار مؤثر در زمینه تست نفوذ وب لینوکس است که برای متخصصان امنیت و هکرهای اخلاقی که میخواهند امنیت سرورهای وب را ارزیابی و بهبود دهند، ارزشمند است.

ویژگیهای کلیدی Nikto:

- شناسایی آسیبپذیری: شناسایی مشکلات امنیتی ممکن، از جمله نرمافزارهای قدیمی، فایلهای مخرب و پیکربندیهای نادرست سرور وب.

- اسکن جامع: انجام اسکن کامل بر روی سرورهای وب برای شناسایی آسیبپذیریهایی مانند نسخههای نرمافزار سرور و هدرهای HTTP ناامن.

- پشتیبانی از پروتکلهای متعدد: اسکن سرورهای وب با استفاده از پروتکلهای مختلف، از جمله HTTP، HTTPS و HTTP/2، برای اطمینان از انجام تستهای امنیتی متنوع.

- گزینههای اسکن سفارشی: استفاده از پلاگینها یا پایگاه دادههای سفارشی، تعیین URLهای هدف و تغییر شدت اسکن برای سفارشیسازی تستها بر اساس نیازهای خاص.

- پایگاه داده آسیبپذیری بهروز: بهرهگیری از یک پایگاه داده جامع و بهروزرسانی مکرر که اطمینان میدهد تهدیدات جدید در ارزیابیهای امنیتی شناسایی شوند.

آشنایی با SQLMap: ابزار پیشرفته برای تست نفوذ وب در Kali Linux و شناسایی آسیبپذیریهای SQL Injection

SQLMap یک ابزار قوی تست نفوذ است که بر شناسایی نقصهای SQL Injection در برنامههای وب تمرکز دارد. ابزار مذکور با خودکارسازی فرآیند شناسایی آسیبپذیریهای SQL Injection به تستکنندگان امکان ارزیابی امنیت برنامه را میدهد. این ابزار همچنین به کاربران کمک میکند اقدامات لازم برای بهبود امنیت پایگاه داده را انجام دهند.

این ابزار با پشتیبانی از سیستمهای مختلف مدیریت پایگاه داده، شامل MySQL، PostgreSQL، Microsoft SQL Server و Oracle، در محیطهای متنوع کاربردی است.

SQLMap میتواند وظایفی مانند شناسایی پایگاههای داده، جدولها، و ستونها را انجام دهد. همچنین شناسایی اثر انگشت سیستم مدیریت پایگاه داده و استخراج دادهها از قابلیتهای آن است.

رابط خط فرمان SQLMap به تستکنندگان امکان میدهد تنظیمات و payloadها را بر اساس نیاز سفارشی کنند. این ویژگی کنترل بیشتری بر فرآیند تست ایجاد میکند.

امکانات SQLMap یکی از ابزار تست نفوذ وب در Kali Linux شامل موارد زیر است:

- شناسایی آسیبپذیریهای SQL Injection: SQLMap امکان تشخیص خودکار آسیبپذیریها را در برابر حملات SQL Injection فراهم میکند.

- شناسایی ساختار پایگاه داده: SQLMap به شما امکان میدهد پایگاههای داده، جدولها، و ستونها را در سیستم هدف شناسایی کنید.

- استخراج دادهها از پایگاه داده: این ابزار به کاربران اجازه میدهد دادههای حساس را از پایگاه داده هدف استخراج کنند.

- شناسایی اثر انگشت DBMS: SQLMap میتواند نوع و نسخه DBMS را شناسایی کند تا بهترین استراتژیهای بهرهبرداری انتخاب شود.

۷. Aircrack-ng: ابزار قوی تست نفوذ وب در Kali Linux برای تست شبکههای بیسیم

با Aircrack-ng میتوانید به موارد زیر دست یابید:

- آزمایش امنیت شبکههای وای فای: عیبیابی و آسیبپذیرییابی، و ارزیابی جامع امنیت شبکههای وای فای.

- گرفتن بستهها (Packet Capturing): جمعآوری اطلاعات درباره ترافیک شبکه و شناسایی خطرات احتمالی با جمعآوری و تحلیل بستههای شبکه.

- شکست رمز عبور: برای آزمایش امنیت، از الگوریتمهای قوی برای شکستن رمزهای وای فای استفاده میشود که به کاربران غیرمجاز امکان دسترسی به شبکههای امن را میدهد.

- بررسی WEP و WPA/WPA2-PSK: ارزیابی پروتکلهای رمزنگاری (WEP، WPA و WPA2-PSK) برای یافتن ضعفهایی که یک حملهکننده ممکن است بهرهبرداری کند و ارزیابی امنیت شبکههای وای فای.

۸. Wfuzz: ابزار پیشرفته تست نفوذ برای شناسایی آسیبپذیریهای وبسایتها

Wfuzz ابزاری چندمنظوره است که برای شکستن رمزهای عبور در برنامههای وب استفاده میشود. این ابزار قادر است تا احراز هویت مبتنی بر فرم را به صورت brute-force امتحان کند و در یافتن منابع پنهان مانند فایلها و پوشهها تخصص دارد.

Wfuzz به تستکنندگان کمک میکند تا نواقص موجود در اعتبارسنجی ورودی و سیستمهای احراز هویت را با بمباران برنامه وب هدف با درخواستهای متعدد همراه با بارهای مختلف شناسایی کنند.

این ابزار علاوه بر پشتیبانی از برخی روشهای HTTP، مانند GET، POST، PUT و DELETE، اجازه میدهد تا هدرها و بارهای درخواست برای تستهای متمرکز سفارشیسازی شوند. Wfuzz به دلیل قابلیتهای غنی و رابط خط فرمان سادهاش، ابزاری مفید برای متخصصان امنیت آنلاین و هکرهای اخلاقی است.

با Wfuzz میتوانید به موارد زیر دست یابید:

- کشف منابع پنهان: این قابلیت در شناسایی و ارزیابی آسیبپذیریها کمک میکند و فایلها و دایرکتوریهای پنهان در برنامههای وب را شناسایی میکند.

- تست احراز هویت مبتنی بر فرم با استفاده از brute-force: امنیت اعتبارنامههای کاربری را با انجام حملات brute-force علیه سیستمهای احراز هویت مبتنی بر فرم تست میکند.

- بارهای سفارشیسازیشده: ایجاد و تغییر بارها برای شناسایی نقصهای امنیتی و آزمایش سیستمهای اعتبارسنجی ورودی.

- پشتیبانی از چندین روش HTTP: Wfuzz با پشتیبانی از روشهای HTTP از جمله GET، POST، PUT و DELETE، امکان آزمایش جامع برنامههای وب را فراهم میکند.

- اتوماسیون تست: فرآیند آزمایش کنترلهای امنیتی را تسهیل کرده و فرآیند ارسال درخواستها به برنامه وب هدف با بارهای مختلف را خودکار میکند.

۹. DirBuster: ابزار امنیتی برای شناسایی فایلها و دایرکتوریهای

DirBuster به دلیل دیکشنری وسیع خود که شامل نامهای دایرکتوری و فایلهای رایج است، برای یافتن منابع پنهان بسیار مفید است. این ابزار به متخصصان امنیت و هکرهای اخلاقی در انجام تحقیقات عمیق و ارزیابی آسیبپذیریهای برنامههای وب کمک میکند و مسیرهای پنهان را افشا میکند. به دلیل رابط کاربری دوستانه و تنظیمات قابل تنظیم، کاربران میتوانند اسکن را متناسب با نیازهای خود سفارشیسازی کنند.

DirBuster ابزاری ضروری است که هر تستکننده نفوذ برنامه وب باید در جعبهابزار خود داشته باشد.

با DirBuster یکی از بهترین ابزارهای تست نفوذ وب در Kali Linux میتوانید به موارد زیر دست یابید:

- یافتن دایرکتوریها و فایلهای پنهان: DirBuster برای حمله به سرورهای وب از تکنیکهای brute-force مبتنی بر دیکشنری طراحی شده و دایرکتوریها و فایلهایی را که بهطور مستقیم از صفحات برنامه آنلاین لینک نشدهاند، پیدا میکند.

- تحقیقات و شمارش: DirBuster به مراحل تحقیق و شمارش در آزمایش امنیت برنامههای وب کمک میکند و مسیرها و دایرکتوریهای پنهان را افشا کرده و اطلاعات مفیدی درباره معماری سرور هدف ارائه میدهد.

- شناسایی نقاط بالقوه آسیبپذیر: دادههای محرمانه معمولاً در پوشهها و فایلهای پنهان قرار دارند و ممکن است به تنظیمات نادرست سرور اشاره کنند که میتواند منجر به نقصهای امنیتی قابل بهرهبرداری شود.

- گزینههای اسکن سفارشی: DirBuster به کاربران گزینههای سفارشیسازی شدهای برای تنظیم اسکن بر اساس نیازهای خود ارائه میدهد. این گزینهها به کاربران اجازه میدهد تا متغیرهایی مانند دیکشنری استفادهشده در حمله brute-force را تغییر دهند.

۱۰. فریمورک بهرهبرداری از مرورگر (BeEF)

بیاف (Browser Exploitation Framework) برای آزمون امنیت مرورگرهای وب استفاده میشود. این ابزار به ارزیابی وضعیت امنیتی مرورگرها و افزونههای آنها میپردازد و بر بهرهبرداری از آسیب پذیریهای موجود در آنها تمرکز دارد.

BeEF یکی از ابزارهای تست نفوذ وب در Kali Linux مجموعهای از ویژگیها و قابلیتها را ارائه میدهد، از جمله پشتیبانی از ماژولها و افزونههای سفارشی، بهرهبرداری از سمت مشتری، آزمون آسیبپذیریهای اسکریپتنویسی میانسایتی (XSS)، توسعه زیرساخت فرمان و کنترل، و اثر انگشتزنی مرورگر.

این ابزار برای کارشناسان امنیت و هکرهای اخلاقی که در آزمون امنیت برنامههای آنلاین فعالیت میکنند، به ویژه در ارزیابی امنیت مرورگر و کاهش تهدیدات امنیتی سمت مشتری، بسیار مفید است.

با استفاده از بیاف میتوان به موارد زیر دست یافت:

- بهرهبرداری از آسیبپذیریهای مرورگر وب: بیاف این امکان را فراهم میآورد که آسیبپذیریهای موجود در مرورگرها، از جمله افزونهها و پلاگینهای آنها را ارزیابی کنید.

- فرمان و کنترل: با استفاده از بیاف، آزمونگران میتوانند یک سیستم فرمان و کنترل راهاندازی کنند تا با مرورگرهای هکشده ارتباط برقرار کرده، دستورات را اجرا کنند و اطلاعات خصوصی را بازیابی کنند.

- آزمون آسیبپذیریهای اسکریپتنویسی میانسایتی (XSS) : بیاف فرآیند آزمون آسیبپذیریهای XSS را با وارد کردن اسکریپتهای مخرب به وبسایتها تسهیل میکند و رفتار مرورگرهای هدف را زیر نظر دارد.

- اثر انگشتزنی مرورگر: بیاف برای اثر انگشتزنی و پروفایلسازی مرورگرهای وب استفاده میشود و اطلاعاتی درباره نسخهها، پیکربندیها و افزونههای نصبشده آنها به دست میآورد. این اطلاعات میتواند برای پشتیبانی از حملات هدفمند و شناسایی مورد استفاده قرار گیرد.

- توسعه ماژولهای سفارشی: بیاف ایجاد ماژولها و افزونههای سفارشی را تسهیل میکند و به آزمونگران این امکان را میدهد که ویژگیهای جدیدی را اضافه کرده و حملات را بر اساس نیازهای خاص سفارشیسازی کنند. این امر انطباقپذیری و کارایی بیاف در آزمون امنیتی را افزایش میدهد.

۱۱. ابزار قدرتمند شکستن رمز عبور و ارزیابی امنیت: هایدرا (Hydra)

هایدرا (Hydra) یک ابزار قدرتمند و قابل تنظیم برای شکستن رمز عبور است که با چندین پروتکل و سرویس مختلف کار میکند.

این ابزار در استفاده از ترکیبهای نام کاربری و رمز عبور بهویژه با رویکردهای مبتنی بر دیکشنری و brute-force برای بازیابی رمز عبور تخصص دارد. هایدرا از پروتکلهای متنوعی از جمله FTP، HTTP، HTTPS، SMB، SSH، Telnet و بسیاری دیگر پشتیبانی میکند که آن را برای سناریوهای مختلف آزمایش امنیتی ایدهآل میسازد.

روششناسی چندرشتهای و مؤثر هایدرا به آن اجازه میدهد که در زمان کوتاهی هزاران ترکیب ورود را امتحان کند. این ویژگی بهویژه در استفاده از ابزارهای تست نفوذ وب لینوکس صادق است.

با استفاده از هایدرا یکی از ابزارهای تست نفوذ وب در Kali Linux میتوانید به موارد زیر دست یابید:

- شکستن رمز عبور: هایدرا در استفاده از حملات مبتنی بر دیکشنری و brute-force برای بازیابی رمز عبور از طریق امتحان ترکیبهای مختلف نام کاربری و رمز عبور تخصص دارد.

- پشتیبانی از چندین پروتکل: هایدرا به دلیل پشتیبانی وسیع از پروتکلها برای سناریوهای مختلف آزمایش امنیتی مناسب است. این ابزار پروتکلهایی مانند FTP، HTTP، HTTPS، SMB، SSH، Telnet و بسیاری دیگر را پشتیبانی میکند.

- چندرشتهای مؤثر: ساختار چندرشتهای هایدرا به آن اجازه میدهد که هزاران ترکیب ورود را به سرعت امتحان کند و بدین ترتیب فرآیند شکستن رمز عبور را بهطور قابل توجهی تسریع میکند.

- پارامترهای قابل تنظیم حمله: هایدرا به شما این امکان را میدهد که پارامترهای حمله را مطابق با ترجیحات خود تنظیم کرده و عملکرد را به حداکثر برسانید.

- آزمایش نفوذ و ارزیابی آسیبپذیری: هایدرا یک روش قابل اعتماد برای ارزیابی امنیت خدمات شبکه، برنامههای وب و سیستمهای احراز هویت ارائه میدهد، که این ابزار را به یک ابزار حیاتی برای کارشناسان امنیت و هکرهای اخلاقی در این زمینه تبدیل میکند.

۱۲. ابزار شناسایی و اثر انگشتگیری برنامههای وب: واتوب (WhatWeb)

WhatWeb با اسکن هدرهای HTTP، کد HTML و فایلهای جاوااسکریپت، سرورهای وب، فریمورکها، پلتفرمهای مدیریت محتوا (CMS) و سایر مؤلفهها را شناسایی میکند.

این ابزار همچنین قادر به شناسایی نسخهها، ماژولها و پلاگینهای خاص است که به تحلیل آسیبپذیریها و هدفگذاری بهرهبرداریها کمک میکند. کاربران میتوانند از گزینههای اسکن سفارشی واتوب برای تعیین معیارهای استثنا، هدفگذاری URLها و تنظیم شدت اسکن استفاده کنند.

واتوب به دلیل رابط کاربری آسان و کتابخانه بزرگ امضاها، ابزاری مفید برای کارشناسان امنیت و هکرهای اخلاقی است که در زمینه آزمایش امنیت برنامههای وب و شناسایی زیرساختهای آنها فعالیت میکنند.

با استفاده از WhatWeb یکی از ابزار های تست نفوذ وب در Kali Linux میتوانید به موارد زیر دست یابید:

- اثر انگشتگیری از برنامههای وب: شناسایی نرمافزارها و فناوریهای مورد استفاده، مانند سرورهای وب، فریمورکها و سیستمهای مدیریت محتوا (CMS) در توسعه برنامه وب.

شناسایی مؤلفههای خاص: با تحلیل هدرهای HTTP، کد HTML و فایلهای جاوااسکریپت، WhatWeb قادر است پلاگینها، ماژولها و نسخههای خاص را شناسایی کند که به تحلیل آسیبپذیریها و هدفگذاری بهرهبرداریها کمک میکند.

- شناسایی و شمارش زیرساختها: WhatWeb برای کسب اطلاعات مهم درباره زیرساخت و پشته فناوری هدف، عملیات شناسایی و شمارش را بر روی برنامههای وب انجام میدهد.

- گزینههای اسکن سفارشی: با استفاده از ویژگیهای اسکن سفارشی واتوب، کاربران میتوانند معیارهای استثنا، URLهای هدف و شدت اسکن را بر اساس نیازهای خاص خود تنظیم کنند.

- آزمایش امنیت برنامههای وب: WhatWeb با ارائه بینشهایی از پشته فناوری هدف و آسیبپذیریهای بالقوه، ابزاری مفید برای کارشناسان امنیت و هکرهای اخلاقی در آزمایش امنیت برنامههای وب است.

۱۳. ابزار جستوجو و شکستن دایرکتوریها: گو باستر (GoBuster)

گو باستر (GoBuster) یک برنامه شناختهشده برای جستوجو و شکستن دایرکتوریها و فایلها است که برای شناسایی و آزمایش امنیت برنامههای آنلاین استفاده میشود.

این ابزار با آغاز حملات مبتنی بر دیکشنری به سرورهای وب، تلاش میکند تا پوشهها و فایلهای پنهانی را که بهطور صریح از صفحات برنامه وب اشاره نشدهاند، پیدا کند. سازگاری GoBuster با چندین پروتکل، از جمله HTTP، HTTPS و FTP، به آن انعطافپذیری در سناریوهای مختلف آزمایش را میدهد.

بهدلیل روش سریع و مؤثر خود، GoBuster میتواند دایرکتوریها و فایلها را بهسرعت شمارش کند و اطلاعات مهمی درباره ساختار دایرکتوری هدف و احتمالات حمله ارائه دهد.

با استفاده از پارامترهای قابل تنظیم GoBuster، کاربران میتوانند لیستهای کلمات برای شکستن دایرکتوریها تهیه کنند، تعداد درخواستهای همزمان را تغییر دهند و URLهای هدف را مشخص کنند. مجموعه ویژگیهای جامع و رابط کاربری آسان خط فرمان GoBuster، آن را به منبعی حیاتی برای کارشناسان امنیت و هکرهای اخلاقی تبدیل میکند.

با استفاده از GoBuster میتوانید به موارد زیر دست یابید:

- شمارش دایرکتوریها و فایلها: با آغاز حملات مبتنی بر دیکشنری، GoBuster میتواند دایرکتوریها و فایلها را در سرورهای وب شمارش کند و به کشف منابع پنهان و آسیبپذیریهای ممکن کمک کند.

- کشف مسیرهای پنهان: GoBuster به جستوجو برای فایلها و دایرکتوریهای پنهان میپردازد که ممکن است از طریق لینکهای مستقیم در صفحات وبسایت قابل دسترسی نباشند. این امر به افشای اطلاعات مهمی درباره ساختار دایرکتوری هدف کمک میکند.

- پشتیبانی از پروتکلهای متعدد: GoBuster به دلیل پشتیبانی از پروتکلهای مختلف، از جمله HTTP، HTTPS و FTP، برای سناریوهای مختلف آزمایش برنامههای آنلاین سازگار است.

- گزینههای قابل تنظیم: GoBuster به کاربران این امکان را میدهد که لیستهای کلمات برای شکستن دایرکتوریها بسازند، URLهای هدف را انتخاب کنند و تعداد درخواستهای همزمان را تنظیم کنند.

- شمارش سریع و مؤثر: روش سریع و مؤثر GoBuster امکان شمارش سریع فایلها و دایرکتوریها را فراهم میآورد و از تلاشهای شناسایی و شناسایی نقاط ممکن حمله حمایت میکند.

۱۴. ابزار بهرهبرداری از آسیبپذیریهای تزریق SQL: اسکیوالنینجا (SQLNinja)

اسکیوالنینجا (SQLNinja) بهطور خاص برای بهرهبرداری از آسیبپذیریهای تزریق SQL در برنامههای آنلاین طراحی شده است. این ابزار به آزمونگران این امکان را میدهد تا امنیت پایگاه دادههای پشتیبان برنامههای آنلاین را با خودکارسازی فرآیند شناسایی و بهرهبرداری از آسیبپذیریهای تزریق SQL ارزیابی کنند.

SQLNinja مجموعهای از عملکردها را برای اجرای حملات تزریق SQL ارائه میدهد، از جمله رویکردهای مبتنی بر خطا، نابینا و زمانمحور.

این ابزار بهدلیل پشتیبانی از دامنه وسیعی از سیستمهای مدیریت پایگاه داده، از جمله MySQL، PostgreSQL، Oracle و Microsoft SQL Server، در شرایط مختلف قابل تنظیم است.

SQLNinja یکی از ابزارهای تست نفوذ وب در Kali Linux است که بهعنوان ابزاری مفید برای کارشناسان امنیت و هکرهای اخلاقی که در زمینه آزمایش امنیت برنامههای وب و تست نفوذ فعالیت میکنند، بهدلیل قابلیتهای غنی و رابط کاربری آسان خط فرمان خود، شناخته میشود.

با استفاده از SQLNinja میتوانید به موارد زیر دست یابید:

- شناسایی تزریق SQL: با بررسی فیلدها و پارامترهای ورودی، SQLNinja فرآیند شناسایی آسیبپذیریهای تزریق SQL در برنامههای وب را خودکار میکند.

- بهرهبرداری از آسیبپذیریهای تزریق SQL: این ابزار بهرهبرداری از آسیبپذیریهای تزریق SQL را با بازیابی دادهها از پایگاههای داده با استفاده از روشهای مختلف، از جمله حملات مبتنی بر خطا، نابینا و زمانمحور تسهیل میکند.

- پشتیبانی از سیستمهای مدیریت پایگاه داده متعدد: SQLNinja بهدلیل قابلیت استفاده با سیستمهای مدیریت پایگاه داده مختلف، از جمله MySQL، PostgreSQL، Oracle و Microsoft SQL Server، در شرایط متنوع قابل تنظیم است.

- استخراج دادهها: با بهرهبرداری از آسیبپذیریهای تزریق SQL، میتوانید از SQLNinja برای استخراج دادهها از پایگاههای داده استفاده کنید که به آزمونگران امکان میدهد تأثیر آسیبپذیری را ارزیابی کرده و خطرات احتمالی را شناسایی کنند.

- آزمایش نفوذ و ارزیابی آسیبپذیری: SQLNinja یک راهکار جامع برای شناسایی و بهرهبرداری از آسیبپذیریهای تزریق SQL ارائه میدهد و آن را به ابزاری باارزش برای کارشناسان امنیت و هکرهای اخلاقی در زمینه آزمایش امنیت برنامههای آنلاین و تست نفوذ تبدیل میکند.

۱۵. ابزار شناسایی و بهرهبرداری از آسیبپذیریهای XSS: ایکساساستریک (XSStrike)

ایکساساستریک (XSStrike) یک ابزار پیشرفته برای شناسایی و بهرهبرداری از آسیبپذیریهای اسکریپتنویسی بینسایتی (XSS) است. این ابزار برای آزمایش امنیت برنامههای وب از طریق شناسایی و بهرهبرداری از آسیبپذیریهای XSS استفاده میشود.

برای شناسایی آسیبپذیریهای XSS، XSStrike از روشهای مختلفی نظیر تحلیلهای هوریستیک، تحلیل کد دینامیک و تحلیل کد استاتیک بهره میبرد. پس از شناسایی آسیبپذیریها، آزمونگران میتوانند هر کد جاوااسکریپت را در زمینه برنامه وب آسیبدیده اجرا کنند.

عملکرد گسترده و رابط کاربری آسان خط فرمان، XSStrike را به ابزاری مفید برای آزمایش کامل XSS و تقویت امنیت برنامههای وب تبدیل میکند.

با استفاده از XSStrike یکی از ابزارهای تست نفوذ وب در Kali Linux میتوانید به موارد زیر دست یابید:

- شناسایی اسکریپتنویسی بینسایتی (XSS): XSStrike فرآیند شناسایی آسیبپذیریهای XSS را با خودکارسازی این فرآیند برای آزمونگران تسهیل میکند.

- روشهای پیشرفته برای شناسایی XSS: این ابزار از چندین روش، از جمله تحلیلهای هوریستیک، تحلیل کد دینامیک و تحلیل کد استاتیک، برای شناسایی مؤثر آسیبپذیریهای XSS استفاده میکند.

- بهرهبرداری از آسیبپذیریهای XSS: آزمونگران میتوانند با استفاده از قابلیتهای بهرهبرداری XSStrike، هر کد جاوااسکریپت را در زمینه برنامه وب آسیبدیده اجرا کنند.

- آزمایش جامع XSS: با خودکارسازی شناسایی، بهرهبرداری و اعتبارسنجی آسیبپذیریهای XSS، این ابزار امکان ارزیابی کامل امنیت را فراهم میآورد و آزمایش جامع XSS را امکانپذیر میسازد.

- تقویت امنیت برنامههای وب: با استفاده از XSStrike در آزمایش امنیت برنامههای وب، کارشناسان امنیت و هکرهای اخلاقی میتوانند آسیبپذیریهای XSS را شناسایی و اصلاح کنند و به تقویت وضعیت کلی امنیت کمک کنند.

نتیجهگیری: تضمین امنیت و یکپارچگی برنامههای وب با ابزارهای کالی لینوکس

همانطور که مشاهده کردید، کالی لینوکس بهطور پیشفرض با مجموعهای گسترده از ابزارهای کاربردی برای تست امنیت و یکپارچگی برنامههای وب همراه است.

چه در حال انجام یک ارزیابی کامل از آسیبپذیریهای برنامههای وب خود باشید یا صرفاً در جستوجوی نقصهای خاص، این ابزارهای تست نفوذ وب در Kali Linux به شما یک ارزیابی امنیتی جامع از برنامههای وب شما ارائه میدهند.